Curso Superior de Ciberseguridad desde el Punto de Vista Empresarial y Técnico

100% Online

12 ECTS

300 horas

360€

Presentación

La creciente presencia de la tecnología en nuestro entorno es un hecho indiscutible, ante esta situación surge la necesidad de mantener seguros todos los activos informáticos en las empresas y organizaciones. La seguridad informática se ha convertido en una de las principales preocupaciones de las empresas. Con este Curso de Ciberseguridad desde el punto de vista empresarial y técnico te convertirás el profesional que las empresas necesitan, conocerás las infraestructuras de protección contra incidentes de seguridad y aprenderás gestionarlas de la manera más eficaz, también conocer los ataques más comunes y como proteger un sistema ante estos ataques.

Además, contarás con un equipo de profesionales especializados en la materia.

Universidades colaboradoras

Para qué te prepara

El Curso de Ciberseguridad desde el punto de vista empresarial y técnico te prepara para proteger a las empresas de los problemas de seguridad que no paran de aparecer en la sociedad que nos encontramos ahora, con lo que crearás medidas de seguridad y usarás herramientas IPS/IDS para proteger los sistemas de las empresas además de tener en cuenta las metodologías recomendadas para trabajar de la forma más eficaz

Objetivos

- Comprender los principios básicos de la seguridad informática.

- Asimilar la normativa de aplicación sobre el SGSI.

- Reconocer las vulnerabilidades y los posibles ataques a las redes y a los sistemas libres.

- Conocer los principales sistemas para la protección de la información en las redes y sistemas telemáticos.

- Dominar el proceso de notificación y gestión de intentos de intrusión.

- Saber cómo llevar a cabo un análisis forense informático.

A quién va dirigido

El Curso de Ciberseguridad desde el punto de vista empresarial y técnico está dirigido a titulados y estudiantes en informática, telecomunicaciones, ingeniería de las tecnologías o cualquier profesional que quieran reforzar sus conocimientos en el área de la Ciberseguridad. También para quien quiera empezar en Ciberseguridad porque empieza desde las nociones básicas.

Salidas Profesionales

Una vez finalizado este Curso de Ciberseguridad desde el punto de vista empresarial y técnico podrás desempeñarte en el área de la ciberseguridad como Auditor en ciberseguridad, consultor especializado en ciberseguridad, director en ciberseguridad. En general para las empresas que requieran servicios para proteger sus sistemas o tener en cuenta la normativa.

Temario

MÓDULO 1. CIBERSEGURIDAD: GESTIÓN Y HERRAMIENTAS

UNIDAD DIDÁCTICA 1. GESTIÓN Y HERRAMIENTAS DE CIBERSEGURIDAD: INTRODUCCIÓN Y CONCEPTOS BÁSICOS

- La sociedad de la información

- - ¿Qué es la seguridad de la información?

- - Importancia de la seguridad de la información

- Seguridad de la información: Diseño, desarrollo e implantación

- - Descripción de los riesgos de la seguridad

- - Selección de controles

- Factores de éxito en la seguridad de la información

- Vídeo tutorial: relación entre la ciberseguridad y el Big Data

UNIDAD DIDÁCTICA 2. NORMATIVA SOBRE EL SISTEMA DE GESTIÓN DE LA SEGURIDAD DE LA INFORMACIÓN (SGSI)

- Estándares y Normas Internacionales sobre los SGSI

- - Familia de Normas ISO 27000

- - La Norma UNE-EN-ISO/IEC 27001:2014

- - Buenas prácticas en seguridad de la información, Norma ISO/IEC 27002

- Normativa aplicable a los SGSI

- - Normativa comunitaria sobre seguridad de la información

- - Legislación Española sobre seguridad de la información

- - El Instituto Nacional de Ciberseguridad (INCIBE)

UNIDAD DIDÁCTICA 3. POLÍTICA DE SEGURIDAD: ANÁLISIS Y GESTIÓN DE RIESGOS

- Plan de implantación del SGSI

- Análisis de riesgos

- - Análisis de riesgos: Aproximación

- - Principales tipos de vulnerabilidades, fallos de programa, programas maliciosos y su actualización permanente, así como criterios de programación segura

- - Particularidades de los distintos tipos de código malicioso

- - Principales elementos del análisis de riesgos y sus modelos de relaciones

- - Metodologías cualitativas y cuantitativas de análisis de riesgos

- - Identificación de los activos involucrados en el análisis de riesgos y su valoración

- - Identificación de las amenazas que pueden afectar a los activos identificados previamente

- - Análisis e identificación de las vulnerabilidades existentes en los sistemas de información que permitirían la materialización de amenazas, incluyendo el análisis local

- - Optimización del proceso de auditoría y contraste de vulnerabilidades e informe de auditoría

- - Identificación de las medidas de salvaguarda existentes en el momento de la realización del análisis de riesgos y su efecto sobre las vulnerabilidades y amenazas

- - Establecimiento de los escenarios de riesgo entendidos como pares activo-amenaza susceptibles de materializarse

- - Determinación de la probabilidad e impacto de materialización de los escenarios

- - Establecimiento del nivel de riesgo para los distintos pares de activo y amenaza

- - Determinación por parte de la organización de los criterios de evaluación del riesgo, en función de los cuales se determina si un riesgo es aceptable o no

- - Relación de las distintas alternativas de gestión de riesgos

- - Guía para la elaboración del plan de gestión de riesgos

- - Exposición de la metodología NIST SP 800-30

- - Exposición de la metodología Magerit

- Gestión de riesgos

- - Aplicación del proceso de gestión de riesgos y exposición de las alternativas más frecuentes

- - Metodologías comúnmente aceptadas de identificación y análisis de riesgos

- - Aplicación de controles y medidas de salvaguarda para obtener una reducción del riesgo

UNIDAD DIDÁCTICA 4. AUDITORÍA DE CIBERSEGURIDAD

- Criterios Generales en la Auditoría de Seguridad de la Informática

- - Código deontológico de la función de auditoría

- - Relación de los distintos tipos de auditoría en el marco de los sistemas de información

- - Criterios a seguir para la composición del equipo auditor

- - Tipos de pruebas a realizar en el marco de la auditoría, pruebas sustantivas y pruebas de cumplimiento

- - Tipos de muestreo a aplicar durante el proceso de auditoría

- - Utilización de herramientas tipo CAAT (Computer Assisted Audit Tools)

- - Explicación de los requerimientos que deben cumplir los hallazgos de auditoría

- - Aplicación de criterios comunes para categorizar los hallazgos como observaciones o no conformidades

- - Relación de las normativas y metodologías relacionadas con la auditoría de sistemas de información comúnmente aceptadas

- Aplicación de la normativa de protección de datos de carácter personal

- - Normativa de referencia: Reglamento General de Protección de Datos y Ley Orgánica de Protección de Datos 3/2018

- - Principios generales de la protección de datos de carácter personal

- - Legitimación para el tratamiento de datos personales

- - Medidas de responsabilidad proactiva

- - Los derechos de los interesados

- - Delegado de Protección de Datos

- Herramientas para la auditoría de sistemas

- - Herramientas del sistema operativo tipo Ping, Traceroute, etc.

- - Herramientas de análisis de red, puertos y servicios tipo Nmap, Netcat, NBTScan, etc.

- - Herramientas de análisis de vulnerabilidades tipo Nessus

- - Analizadores de protocolos tipo WireShark, DSniff, Cain & Abel, etc.

- - Analizadores de páginas web tipo Acunetix, Dirb, Parosproxy, etc

- - Ataques de diccionario y fuerza bruta tipo Brutus, John the Ripper, etc.

- Descripción de los aspectos sobre cortafuego en auditorías de sistemas de información

- - Principios generales de cortafuegos

- - Componentes de un cortafuegos de red

- - Relación de los distintos tipos de cortafuegos por ubicación y funcionalidad

- - Arquitecturas de cortafuegos de red

- Guías para la ejecución de las distintas fases de la auditoría de sistemas de información

- - Normas para la implantación de la auditoría de la documentación

- - Instrucciones para la elaboración del plan de auditoría

- - Pruebas de auditoría

- - Instrucciones para la elaboración del informe de auditoría

UNIDAD DIDÁCTICA 5. COMUNICACIONES SEGURAS: SEGURIDAD POR NIVELES

- Seguridad a nivel físico

- - Tipos de ataques

- - Servicios de Seguridad

- - Medidas de seguridad a adoptar

- Seguridad a nivel de enlace

- - Tipos de ataques

- - Medidas de seguridad a adoptar

- Seguridad a nivel de red

- - Datagrama IP

- - Protocolo IP

- - Protocolo ICMP

- - Protocolo IGMP

- - Tipos de Ataques

- - Medidas de seguridad a adopta

- Seguridad a nivel de transporte

- - Protocolo TCP

- - Protocolo UDP

- - Tipos de Ataques

- - Medidas de seguridad a adoptar

- Seguridad a nivel de aplicación

- - Protocolo DNS

- - Protocolo Telnet

- - Protocolo FTP

- - Protocolo SSH

- - Protocolo SMTP

- - Protocolo POP

- - Protocolo IMAP

- - Protocolo SNMP

- - Protocolo HTTP

- - Tipos de Ataques

- - Medidas de seguridad a adoptar

MÓDULO 2. CIBERSEGURIDAD: GESTIÓN DE INCIDENTES DE SEGURIDAD INFORMÁTICA

UNIDAD DIDÁCTICA 1. SISTEMAS DE DETECCIÓN Y PREVENCIÓN DE INTRUSIONES (IDS/IPS)

- Conceptos generales de gestión de incidentes, detección de intrusiones y su prevención

- Identificación y caracterización de los datos de funcionamiento del sistema

- Arquitecturas más frecuentes de los IDS

- Relación de los distintos tipos de IDS/IPS por ubicación y funcionalidad

- Criterios de seguridad para el establecimiento de la ubicación de los IDS/IPS

UNIDAD DIDÁCTICA 2. IMPLANTACIÓN Y PUESTA EN PRODUCCIÓN DE SISTEMAS IDS/IPS

- Análisis previo

- Definición de políticas de corte de intentos de intrusión en los IDS/IPS

- Análisis de los eventos registrados por el IDS/IPS

- Relación de los registros de auditoría del IDS/IPS

- Establecimiento de los niveles requeridos de actualización, monitorización y pruebas del IDS/IPS

UNIDAD DIDÁCTICA 3. CONTROL MALWARE

- Sistemas de detección y contención de Malware

- Herramientas de control de Malware

- Criterios de seguridad para la configuración de las herramientas de protección frente a Malware

- Determinación de los requerimientos y técnicas de actualización de las herramientas de protección frente a Malware

- Relación de los registros de auditoría de las herramientas de protección frente a Malware

- Establecimiento de la monitorización y pruebas de las herramientas de protección frente a Malware

- Análisis de Malware mediante desensambladores y entornos de ejecución controlada

UNIDAD DIDÁCTICA 4. RESPUESTA ANTE INCIDENTES DE SEGURIDAD

- Procedimiento de recolección de información relacionada con incidentes de seguridad

- Exposición de las distintas técnicas y herramientas utilizadas para el análisis y correlación de información y eventos de seguridad

- Proceso de verificación de la intrusión

- Naturaleza y funciones de los organismos de gestión de incidentes tipo CERT nacionales e internacionales

UNIDAD DIDÁCTICA 5. PROCESO DE NOTIFICACIÓN Y GESTIÓN DE INTENTOS DE INTRUSIÓN

- Establecimiento de las responsabilidades

- Categorización de los incidentes derivados de intentos de intrusión

- Establecimiento del proceso de detección y herramientas de registro de incidentes

- Establecimiento del nivel de intervención requerido en función del impacto previsible

- Establecimiento del proceso de resolución y recuperación de los sistemas

- - Respaldo y recuperación de los datos

- - Actualización del Plan de Recuperación

- - Errores comunes al formular un DRP

- Proceso para la comunicación del incidente a terceros

UNIDAD DIDÁCTICA 6. ANÁLISIS FORENSE INFORMÁTICO

- Conceptos generales y objetivos del análisis forense

- - Tipos de análisis forense

- Exposición del Principio de Lockard

- Guía para la recogida de evidencias electrónicas

- - Evidencias volátiles y no volátiles

- - Etiquetado de evidencias

- - Cadena de custodia

- - Ficheros y directorios ocultos

- - Información oculta del sistema

- - Recuperación de ficheros borrados

- Guía para el análisis de las evidencias electrónicas recogidas

- Guía para la selección de las herramientas de análisis forense

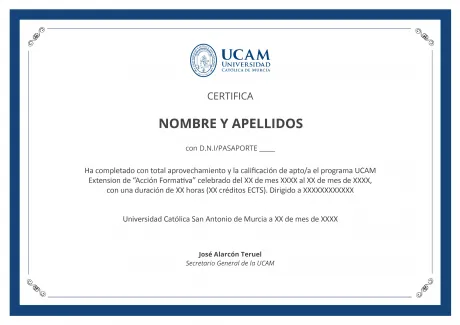

Titulación

Titulación Universitaria:

Claustro

Solicitar información